США ліквідували рекордні ботнети. Потім стало тільки гірше.

США розгромили мережі Aisuru та RapperBot, які проводили рекордні DDoS-атаки. Але мільйони пристроїв залишаються незахищеними — що робити користувачам?

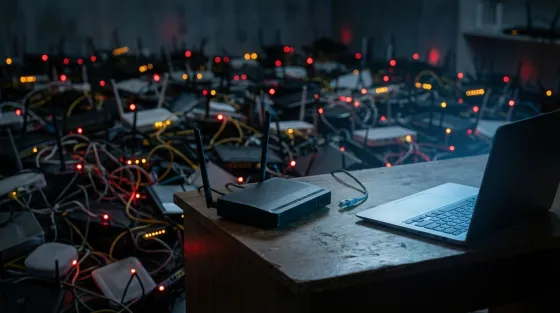

Три мільйони зомбі-пристроїв і це не межа

Міністерство юстиції США підтвердило ліквідацію кластера ботнетів, включаючи Aisuru, Kimwolf, JackSkid та Mossad, які сумарно інфікували понад 3 мільйони пристроїв у всьому світі. Багато з цих зламаних гаджетів перебували у звичайних домашніх мережах, весело беручи участь у рекордних кібератаках, поки їхні власники навіть не здогадувалися про це.

Ця остання акція завершує надзвичайну серію розгромів ботнетів правоохоронними органами США та інших країн. Але, як ми вже неодноразово бачили, ліквідація однієї злочинної мережі часто лише розчищає шлях для наступної.

Проблема Aisuru: рекордна потужність DDoS

Ботнет Aisuru та його варіації відповідали за справді приголомшливі DDoS-атаки. Згідно зі звітом Cloudflare про загрози за 4 квартал 2025 року, Aisuru встановлював рекорди протягом усієї другої половини 2025 року, досягнувши піку в приголомшливі 31,4 терабіта на секунду. Це достатньо «сирої» пропускної здатності, щоб змусити більшість інтернет-інфраструктури впасти на коліна.

Маючи у своєму розпорядженні понад 3 мільйони інфікованих пристроїв, багато з яких були звичайною споживчою технікою, як-от роутери, камери та гаджети для розумного будинку, Aisuru зібрав один із найпотужніших DDoS-арсеналів, які коли-небудь були задокументовані. Ваш широкосмуговий роутер міг допомагати «класти» великі онлайн-сервіси, і ви б про це ніколи не дізналися.

RapperBot: 370 000 атак і один дуже легкий для пошуку в Google підозрюваний

Щоб зрозуміти ситуацію з Aisuru, повернімося до серпня 2025 року та ліквідації RapperBot. Цей сервіс «DDoS-на-замовлення», побудований на коді, похідному від сумнозвісного ботнету Mirai, інфікував від 65 000 до 95 000 IoT-пристроїв і здійснив понад 370 000 атак на 18 000 жертв у 80 країнах.

Його найбільша зафіксована атака перевищила 6 терабіт на секунду, а типові напади складали від 2 до 3 Тбіт/с. Серед цілей: інформаційна мережа Міністерства оборони США, яку атакували принаймні тричі. RapperBot також тісно пов'язують із гучним збоєм у роботі X (раніше Twitter) 10 березня 2025 року, який Ілон Маск публічно назвав «масованою кібератакою». Повідомляється, що він навіть намагався атакувати DeepSeek під час китайського Свята весни. Хаос для всіх без винятку.

Оператором виявився Ітан Фольц, 22-річний хлопець з Орегону, якому висунули звинувачення 19 серпня 2025 року в межах операції PowerOFF. Фольц працював зі спільником, відомим лише як «SlayKings», продаючи атаки за ціною від 500 до 10 000 доларів за штуку. Йому загрожує до 10 років ув'язнення.

Операційна безпека, яку він демонстрував, була, м'яко кажучи, незадовільною. Слідчі ідентифікували Фольца частково завдяки його записам у PayPal та понад 100 пошуковим запитам у Google «RapperBot» зі своїх власних акаунтів. Сто запитів. З власних акаунтів. Початківці-кіберзлочинці, візьміть на замітку.

Ось найважливіший момент. Коли RapperBot було ліквідовано, ці десятки тисяч інфікованих пристроїв не стали магічним чином безпечними. Вони залишилися вразливими, працюючи на застарілому програмному забезпеченні. Aisuru «підібрав» їх, як мисливець за знижками на січневому розпродажі, і став значно потужнішим. Оператори Aisuru, як повідомляється, висміювали Фольца після його арешту, що говорить про все, що потрібно знати про конкурентну динаміку в цій сфері.

SocksEscort: шістнадцять років кримінального проксі-сервісу

Окрема спільна операція США та Європолу ліквідувала SocksEscort у лютому 2026 року. Це було не так драматично, як у випадку з гучними DDoS-атаками, але вражає своєю тривалістю: ця кримінальна проксі-мережа працювала приблизно 16 років.

SocksEscort інфікував роутери та перетворював їх на проксі-вузли, дозволяючи злочинцям спрямовувати трафік через домашні з'єднання ні в чому не винних людей. На момент ліквідації було інфіковано близько 8 000 роутерів, з них 2 500 лише у США. За весь час свого існування мережа надала доступ до 369 000 IP-адрес у 163 країнах.

Влада США конфіскувала 3,5 мільйона доларів у криптовалюті. Європол вилучив 34 домени та 23 сервери у 7 країнах. Шістнадцять років злочинної діяльності, які зрештою були досить акуратно згорнуті.

Загальна картина: дуже дорога гра у «вдар крота»

Ці ліквідації є справжніми скоординованими зусиллями. Провідні технологічні фірми, включаючи Akamai, AWS, Cloudflare, Google та PayPal, допомагали розслідуванням. Але цифри розповідають незручну історію. Кількість DDoS-атак зросла на 121% у 2025 році, загалом склавши 47,1 мільйона атак у всьому світі. RapperBot досяг піку в 6 Тбіт/с; через кілька місяців після його ліквідації Aisuru вже атакував з потужністю 31,4 Тбіт/с.

Фундаментальна проблема залишається невирішеною. Мільйони незахищених IoT-пристроїв знаходяться в мережах по всьому світу, маючи захисні можливості на рівні мокрого паперового пакета. Коли один ботнет падає, вразливі пристрої просто поглинаються наступним оператором.

Що насправді варто робити користувачам

Для нас це не далека американська проблема. Ці ботнети працювали у понад 80 країнах, а проксі-мережі, як-от SocksEscort, охоплювали 163 держави. Зростання кількості DDoS-атак на 121% так само сильно впливає на бізнес та інфраструктуру в усьому світі.

Практична порада нудна, але необхідна: регулярно оновлюйте прошивку свого роутера, змінюйте паролі за замовчуванням на кожному підключеному пристрої та припиніть удавати, що ваш набір техніки для розумного будинку занадто маловідомий, щоб стати ціллю. Це не так. Навпаки, маловідомість робить пристрої більш привабливими, оскільки виробники рідше випускають для них патчі.

Влада грає у «вдар крота» з дедалі потужнішими молотками, і це варто похвалити. Але поки не буде вирішено глибинну проблему мільйонів незахищених підключених пристроїв, кожна ліквідація ризикує стати лише тимчасовим перерозподілом злочинних ресурсів. Фольц постане перед судом. А наступна людина, яка використає ті самі непатчені пристрої? Ймовірно, вже працює.

Читати оригінальну статтю на джерелі.