Os EUA derrubaram botnets recordistas. Depois, as coisas pioraram.

A desativação de botnets pelos EUA mostra que o problema fundamental de dispositivos IoT inseguros continua por resolver, permitindo que novas redes criminosas surjam.

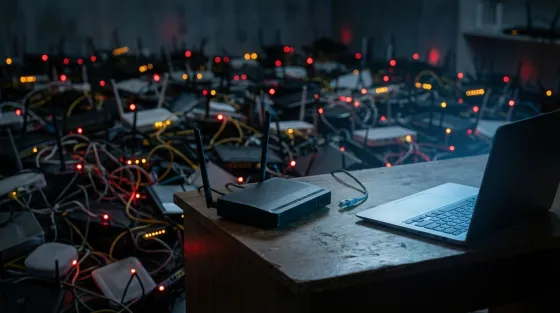

Três milhões de dispositivos zumbis e a contar

O Departamento de Justiça dos EUA confirmou a desativação de um grupo de botnets, incluindo Aisuru, Kimwolf, JackSkid e Mossad, que tinham infetado coletivamente mais de 3 milhões de dispositivos em todo o mundo. Muitos desses aparelhos comprometidos estavam em redes domésticas comuns, participando alegremente de ciberataques recordistas sem que os seus proprietários tivessem a menor ideia.

Esta última ação encerra uma série extraordinária de operações contra botnets por parte das autoridades dos EUA e internacionais. Mas, como temos visto repetidamente, desmantelar uma rede criminosa muitas vezes apenas limpa o terreno para a próxima.

O problema Aisuru: poder de DDoS que quebra recordes

A botnet Aisuru e as suas variantes associadas foram responsáveis por alguns ataques DDoS verdadeiramente impressionantes. De acordo com o relatório de ameaças do quarto trimestre de 2025 da Cloudflare, a Aisuru estabeleceu recordes sucessivos ao longo do final de 2025, culminando num ataque impressionante de 31,4 terabits por segundo. Isso é largura de banda bruta suficiente para fazer a maioria da infraestrutura da internet colapsar.

Com mais de 3 milhões de dispositivos infetados à sua disposição, muitos deles equipamentos de consumo diário como routers, câmaras e dispositivos domésticos inteligentes, a Aisuru montou um dos arsenais DDoS mais poderosos já documentados. O seu router de banda larga poderia estar a ajudar a derrubar grandes serviços online, e você nunca saberia.

RapperBot: 370.000 ataques e um suspeito muito fácil de encontrar no Google

Para entender a situação da Aisuru, retroceda até agosto de 2025 e à desativação da RapperBot. Este serviço de DDoS por aluguer, construído com código derivado da notória botnet Mirai, infetou entre 65.000 e 95.000 dispositivos IoT e lançou mais de 370.000 ataques contra 18.000 vítimas em 80 países.

O seu maior ataque registado excedeu 6 terabits por segundo, com assaltos típicos a atingirem 2 a 3 Tbps. Entre os seus alvos: a Rede de Informações do Departamento de Defesa dos EUA, atingida pelo menos três vezes. A RapperBot também está fortemente ligada à interrupção de alto perfil do X (anteriormente Twitter) em 10 de março de 2025, aquela que Elon Musk chamou publicamente de "ciberataque massivo". Relata-se até que tentou atacar a DeepSeek durante o Festival da Primavera da China. Caos para todos.

O operador revelou-se ser Ethan Foltz, um jovem de 22 anos do Oregon, acusado a 19 de agosto de 2025 como parte da Operação PowerOFF. Foltz trabalhou com um cúmplice conhecido apenas como "SlayKings", vendendo ataques por valores entre 500 e 10.000 dólares. Ele enfrenta até 10 anos de prisão.

A segurança operacional exibida foi, para ser generoso, dececionante. Os investigadores identificaram Foltz em parte através dos seus registos do PayPal e de mais de 100 pesquisas no Google por "RapperBot" a partir das suas próprias contas. Cem pesquisas. A partir das suas próprias contas. Aspirantes a cibercriminosos, tomem nota.

Aqui está a parte crítica. Quando a RapperBot foi desmantelada, essas dezenas de milhares de dispositivos comprometidos não se tornaram magicamente seguros. Eles ficaram lá, ainda vulneráveis, ainda a executar firmware desatualizado. A Aisuru aspirou-os como um caçador de pechinchas numa liquidação de janeiro e tornou-se muito mais poderosa. Os operadores da Aisuru teriam zombado de Foltz após a sua prisão, o que diz tudo sobre a dinâmica competitiva em jogo.

SocksEscort: dezasseis anos de serviço de proxy criminoso

Uma operação conjunta separada entre os EUA e a Europol desmantelou a SocksEscort em fevereiro de 2026. Menos dramática do que as que ganham as manchetes de DDoS, mas notável pela sua longevidade: esta rede de proxy criminosa funcionava há cerca de 16 anos.

A SocksEscort infetou routers e transformou-os em nós de proxy, permitindo que criminosos encaminhassem tráfego através das conexões domésticas de pessoas inocentes. No momento da desativação, cerca de 8.000 routers estavam infetados, com 2.500 apenas nos EUA. Ao longo da sua existência, a rede ofereceu acesso a 369.000 endereços IP em 163 países.

As autoridades dos EUA apreenderam 3,5 milhões de dólares em criptomoedas. A Europol apreendeu 34 domínios e 23 servidores em 7 países. Dezasseis anos de empresa criminosa, encerrados de forma bastante organizada no final.

O panorama geral: um jogo de bater no martelo muito caro

Estas desativações representam esforços genuínos e coordenados. Grandes empresas de tecnologia, incluindo Akamai, AWS, Cloudflare, Google e PayPal, ajudaram nas investigações. Mas os números contam uma história desconfortável. Os ataques DDoS aumentaram 121% em 2025, totalizando 47,1 milhões de ataques globalmente. A RapperBot atingiu o pico de 6 Tbps; poucos meses após a sua desativação, a Aisuru atingia 31,4 Tbps.

O problema fundamental permanece sem solução. Milhões de dispositivos IoT inseguros estão em redes em todo o mundo com toda a capacidade defensiva de um saco de papel molhado. Quando uma botnet cai, os dispositivos vulneráveis são simplesmente absorvidos pelo próximo operador.

O que os utilizadores devem fazer

Para nós, isto não é uma preocupação distante. Estas botnets operaram em mais de 80 países, e redes de proxy como a SocksEscort abrangeram 163 nações. O aumento de 121% nos ataques DDoS afeta empresas e infraestruturas de forma igualmente intensa.

O conselho prático é chato e essencial: atualize o firmware do seu router regularmente, altere as palavras-passe padrão em todos os dispositivos conectados e pare de fingir que o seu kit doméstico inteligente é obscuro demais para ser alvo. Não é. Na verdade, a obscuridade torna os dispositivos mais atraentes porque os fabricantes têm menos probabilidade de os corrigir.

As autoridades estão a jogar ao bater no martelo com martelos cada vez mais poderosos, e isso é louvável. Mas até que o problema subjacente de milhões de dispositivos conectados inseguros seja resolvido, cada desativação corre o risco de ser uma redistribuição temporária de recursos criminosos. Foltz enfrenta a prisão. A próxima pessoa a explorar esses mesmos dispositivos não corrigidos? Provavelmente já está a trabalhar.

Leia o artigo original em fonte.