USA rozbiło rekordowe botnety. A potem zrobiło się tylko gorzej.

Amerykańskie organy ścigania zlikwidowały potężne botnety, ale cyberprzestępcy szybko przejmują niezałatane urządzenia. Sprawdź, co to oznacza dla Twojego bezpieczeństwa.

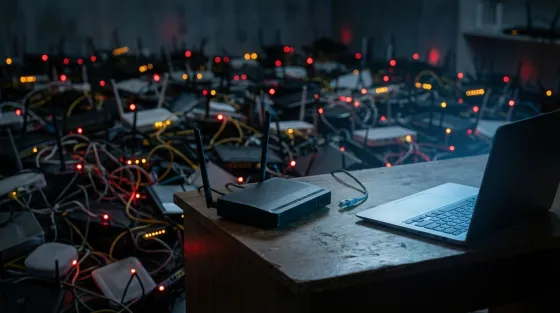

Trzy miliony urządzeń zombie i licznik bije dalej

Departament Sprawiedliwości USA potwierdził likwidację klastra botnetów, w tym Aisuru, Kimwolf, JackSkid oraz Mossad, które łącznie zainfekowały ponad 3 miliony urządzeń na całym świecie. Wiele z tych zainfekowanych gadżetów znajdowało się w zwykłych sieciach domowych, wesoło uczestnicząc w rekordowych cyberatakach, podczas gdy ich właściciele nie mieli o tym zielonego pojęcia.

Ta ostatnia akcja wieńczy nadzwyczajną serię rozbić botnetów przez amerykańskie i międzynarodowe organy ścigania. Jednak, jak wielokrotnie widzieliśmy, demontaż jednej siatki przestępczej często po prostu robi miejsce dla kolejnej.

Problem Aisuru: Rekordowa moc DDoS

Botnet Aisuru i jego powiązane warianty odpowiadały za naprawdę oszałamiające ataki DDoS. Według raportu Cloudflare o zagrożeniach z czwartego kwartału 2025 roku, Aisuru biło rekordy przez całą końcówkę 2025 roku, co zakończyło się atakiem o zdumiewającej mocy 31,4 terabitów na sekundę. To wystarczająca przepustowość, by rzucić na kolana większość infrastruktury internetowej.

Dysponując ponad 3 milionami zainfekowanych urządzeń, z których wiele to codzienne sprzęty konsumenckie jak routery, kamery i gadżety smart home, Aisuru stworzyło jeden z najpotężniejszych arsenałów DDoS w historii. Twój router szerokopasmowy mógł pomagać w paraliżowaniu dużych usług online, a Ty nawet byś o tym nie wiedział.

RapperBot: 370 000 ataków i jeden bardzo łatwy do namierzenia podejrzany

Aby zrozumieć sytuację Aisuru, cofnijmy się do sierpnia 2025 roku i rozbicia RapperBota. Ta usługa DDoS na wynajem, zbudowana na kodzie wywodzącym się z niesławnego botnetu Mirai, zainfekowała od 65 000 do 95 000 urządzeń IoT i przeprowadziła ponad 370 000 ataków na 18 000 ofiar w 80 krajach.

Jego największy zarejestrowany atak przekroczył 6 terabitów na sekundę, a typowe uderzenia oscylowały w granicach 2 do 3 Tbps. Wśród celów znalazła się sieć informacyjna Departamentu Obrony USA, zaatakowana co najmniej trzykrotnie. RapperBot jest również silnie powiązany z głośną awarią X (dawniej Twittera) z 10 marca 2025 roku, którą Elon Musk publicznie nazwał „masowym cyberatakiem”. Podobno próbował nawet zaatakować DeepSeek podczas chińskiego Święta Wiosny. Chaos dla każdego.

Operatorem okazał się Ethan Foltz, 22-latek z Oregonu, oskarżony 19 sierpnia 2025 roku w ramach operacji PowerOFF. Foltz współpracował ze wspólnikiem znanym tylko jako „SlayKings”, sprzedając ataki po 500 do 10 000 dolarów za sztukę. Grozi mu do 10 lat więzienia.

Bezpieczeństwo operacyjne, jakie zaprezentował, było, mówiąc łagodnie, rozczarowujące. Śledczy zidentyfikowali Foltza częściowo dzięki jego wyciągom z PayPal i ponad 100 wyszukiwaniom hasła „RapperBot” w Google z jego własnych kont. Sto wyszukiwań. Z własnych kont. Początkujący cyberprzestępcy, zapiszcie to sobie.

Oto kluczowy moment. Kiedy RapperBot został zlikwidowany, te dziesiątki tysięcy zainfekowanych urządzeń nie stały się magicznie bezpieczne. Zostały tam, wciąż podatne na ataki, wciąż z przestarzałym oprogramowaniem. Aisuru wessało je jak łowca okazji na wyprzedaży i stało się znacznie potężniejsze. Operatorzy Aisuru podobno wyśmiewali Foltza po jego aresztowaniu, co mówi wszystko o panującej tam rywalizacji.

SocksEscort: Szesnaście lat kryminalnej usługi proxy

Osobna wspólna operacja USA i Europolu doprowadziła do rozbicia SocksEscort w lutym 2026 roku. Mniej spektakularne niż rekordziści DDoS, ale znaczące ze względu na swoją długowieczność: ta przestępcza sieć proxy działała przez około 16 lat.

SocksEscort infekował routery i zamieniał je w węzły proxy, pozwalając przestępcom kierować ruch przez domowe łącza niewinnych ludzi. W momencie likwidacji zainfekowanych było około 8000 routerów, z czego 2500 w samych Stanach Zjednoczonych. W trakcie swojego istnienia sieć oferowała dostęp do 369 000 adresów IP w 163 krajach.

Władze USA przejęły 3,5 miliona dolarów w kryptowalutach. Europol zajął 34 domeny i 23 serwery w 7 krajach. Szesnaście lat przestępczego procederu, ostatecznie całkiem zgrabnie zamkniętego.

Szersza perspektywa: Bardzo kosztowny „whack-a-mole”

Te działania to realne, skoordynowane wysiłki. W dochodzeniach pomagały główne firmy technologiczne, w tym Akamai, AWS, Cloudflare, Google i PayPal. Jednak liczby opowiadają niewygodną historię. Liczba ataków DDoS wzrosła w 2025 roku o 121%, osiągając łącznie 47,1 miliona ataków na świecie. RapperBot osiągnął szczyt przy 6 Tbps; w ciągu kilku miesięcy od jego likwidacji Aisuru uderzało z mocą 31,4 Tbps.

Podstawowy problem pozostaje nierozwiązany. Miliony niezabezpieczonych urządzeń IoT siedzą w sieciach na całym świecie, mając zdolności obronne na poziomie mokrej papierowej torebki. Kiedy jeden botnet upada, podatne urządzenia po prostu zostają przejęte przez kolejnego operatora.

Co powinni zrobić użytkownicy w Polsce

Dla nas w Polsce to nie jest odległy amerykański problem. Te botnety działały w ponad 80 krajach, a sieci proxy takie jak SocksEscort obejmowały 163 państwa. Wzrost liczby ataków DDoS o 121% dotyka polskie firmy i infrastrukturę równie dotkliwie.

Praktyczne rady są nudne, ale niezbędne: regularnie aktualizuj oprogramowanie routera, zmieniaj domyślne hasła na każdym podłączonym urządzeniu i przestań udawać, że Twój sprzęt smart home jest zbyt niszowy, by stać się celem. Nie jest. Jeśli już, to właśnie niszowość czyni urządzenia bardziej atrakcyjnymi, ponieważ producenci rzadziej je aktualizują.

Władze grają w „whack-a-mole” z coraz potężniejszymi młotami i jest to godne pochwały. Ale dopóki podstawowy problem milionów niezabezpieczonych urządzeń nie zostanie rozwiązany, każda likwidacja ryzykuje byciem jedynie tymczasowym przetasowaniem przestępczych zasobów. Foltzowi grozi więzienie. A kolejna osoba, która wykorzysta te same niezałatane urządzenia? Prawdopodobnie już nad tym pracuje.

Przeczytaj oryginalny artykuł pod adresem źródło.