Az USA rekordokat döntögető botneteket számolt fel. Aztán minden rosszabbra fordult.

Az USA sikeres botnet-támadásokat hajtott végre, de a kiberbűnözés tovább nő. Megnézzük, miért maradnak sebezhetőek az otthoni eszközeink, és mit tehetünk ellene.

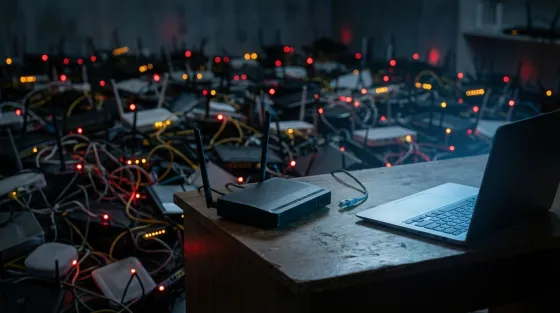

Hárommillió zombi eszköz és a számláló csak pörög

Az amerikai igazságügyi minisztérium megerősítette egy botnet-csoport, köztük az Aisuru, a Kimwolf, a JackSkid és a Mossad felszámolását, amelyek együttesen több mint 3 millió eszközt fertőztek meg világszerte. Ezeknek a feltört eszközöknek a nagy része hétköznapi otthoni hálózatokon működött, és vidáman vett részt rekordokat döntögető kibertámadásokban anélkül, hogy a tulajdonosaiknak erről halvány lila dunsztjuk lett volna.

Ez a legutóbbi akció az amerikai és nemzetközi bűnüldöző szervek botnetek elleni rendkívüli hadjáratának megkoronázása. De mint azt már számtalanszor láttuk, egy bűnszervezet felszámolása gyakran csak megtisztítja a terepet a következő számára.

Az Aisuru-probléma: Rekordokat döntögető DDoS-erő

Az Aisuru botnet és a hozzá kapcsolódó variánsok néhány igazán elképesztő DDoS-támadásért voltak felelősek. A Cloudflare 2025 negyedik negyedévére vonatkozó fenyegetettségi jelentése szerint az Aisuru 2025 végén sorra döntötte a rekordokat, ami egy döbbenetes, másodpercenkénti 31,4 terabites támadásban csúcsosodott ki. Ez elég nyers sávszélesség ahhoz, hogy a legtöbb internetes infrastruktúra térdre rogyjon.

A több mint 3 millió fertőzött eszközzel, köztük olyan hétköznapi fogyasztói eszközökkel, mint a routerek, kamerák és okosotthon-kütyük, az Aisuru az egyik legerősebb DDoS-arzenált hozta létre, amelyet valaha dokumentáltak. Előfordulhatott, hogy a saját szélessávú routered segített térdre kényszeríteni nagyobb online szolgáltatásokat, te pedig erről mit sem tudtál.

RapperBot: 370 000 támadás és egy nagyon könnyen kiguglizható gyanúsított

Ahhoz, hogy megértsük az Aisuru helyzetét, tekintsünk vissza 2025 augusztusára és a RapperBot felszámolására. Ez a bérelhető DDoS-szolgáltatás, amely a hírhedt Mirai botnet kódjából származott, 65 000 és 95 000 közötti IoT-eszközt fertőzött meg, és több mint 370 000 támadást indított 18 000 áldozat ellen 80 országban.

A legnagyobb rögzített támadása meghaladta a másodpercenkénti 6 terabitet, a tipikus támadások pedig 2 és 3 Tbps között mozogtak. A célpontok között volt az amerikai védelmi minisztérium információs hálózata is, amelyet legalább háromszor értek támadások. A RapperBotot erősen összefüggésbe hozzák a 2025. március 10-i, nagy visszhangot kiváltó X (korábban Twitter) leállással is, amelyet Elon Musk nyilvánosan "masszív kibertámadásnak" nevezett. Állítólag még a DeepSeeket is megpróbálták megtámadni Kína tavaszi ünnepe alatt. Káosz mindenkinek.

Az üzemeltetőről kiderült, hogy a 22 éves oregoni Ethan Foltz az, akit 2025. augusztus 19-én vádoltak meg a PowerOFF művelet részeként. Foltz egy "SlayKings" néven ismert bűntárssal dolgozott együtt, és 500-tól 10 000 dollárig terjedő összegekért értékesítette a támadásokat. Akár 10 év börtönbüntetésre is számíthat.

Az operatív biztonság, amit tanúsított, finoman szólva is gyenge volt. A nyomozók részben a PayPal-tranzakciói és a saját fiókjaiból végzett több mint 100 "RapperBot" keresés alapján azonosították Foltzot. Száz keresés. A saját fiókjaiból. Leendő kiberbűnözők, jegyezzétek meg ezt.

Itt jön a lényeg. Amikor a RapperBotot felszámolták, azok a tízezernyi fertőzött eszköz nem vált varázsütésre biztonságossá. Ott maradtak, továbbra is sebezhetően, elavult firmware-rel. Az Aisuru úgy gyűjtötte be őket, mint egy akciós vadász a januári leárazáson, és hatalmasra nőtt. Az Aisuru üzemeltetői állítólag kigúnyolták Foltzot a letartóztatása után, ami mindent elárul a versengő dinamikáról.

SocksEscort: Tizenhat évnyi bűnözői proxy-szolgáltatás

Az USA és az Europol egy külön közös művelet keretében 2026 februárjában számolta fel a SocksEscortot. Kevésbé volt drámai, mint a DDoS-címlapokat uraló társai, de figyelemre méltó a hosszú élettartama miatt: ez a bűnözői proxyhálózat körülbelül 16 éve működött.

A SocksEscort megfertőzte a routereket és proxycsomópontokká alakította őket, lehetővé téve a bűnözőknek, hogy az ártatlan emberek otthoni internetkapcsolatán keresztül irányítsák a forgalmat. A felszámoláskor körülbelül 8000 router volt fertőzött, ebből 2500 csak az USA-ban. Fennállása során a hálózat 369 000 IP-címhez biztosított hozzáférést 163 országban.

Az amerikai hatóságok 3,5 millió dollár értékű kriptovalutát foglaltak le. Az Europol 34 domaint és 23 szervert foglalt le 7 országban. Tizenhat évnyi bűnözői vállalkozás, végül egész szépen csomagolva.

A nagyobb kép: Nagyon drága vakondütögetés

Ezek a felszámolások valódi, összehangolt erőfeszítéseket tükröznek. Olyan nagy technológiai cégek segítették a vizsgálatokat, mint az Akamai, az AWS, a Cloudflare, a Google és a PayPal. De a számok kényelmetlen igazságot mutatnak. A DDoS-támadások 121%-kal nőttek 2025-ben, összesen 47,1 millió támadást regisztráltak világszerte. A RapperBot 6 Tbps-nál tetőzött; a felszámolása utáni hónapokon belül az Aisuru már 31,4 Tbps-nál járt.

Az alapvető probléma megoldatlan maradt. Milliónyi nem biztonságos IoT-eszköz található a hálózatokon világszerte, amelyek védelmi képessége egyenlő a nullával. Amikor egy botnet elbukik, a sebezhető eszközöket egyszerűen felszívja a következő üzemeltető.

Mit kellene tenniük a felhasználóknak

Ezek a botnetek több mint 80 országban működtek, és a SocksEscorthoz hasonló proxyhálózatok 163 nemzetet érintettek. A DDoS-támadások 121%-os növekedése a brit vállalkozásokat és az infrastruktúrát is ugyanúgy érinti.

A gyakorlati tanács unalmas, de elengedhetetlen: rendszeresen frissítsd a routered firmware-jét, változtasd meg az alapértelmezett jelszavakat minden csatlakoztatott eszközön, és hagyd abba az áltatást, hogy az okosotthon-készleted túl jelentéktelen ahhoz, hogy célpont legyen. Nem az. Sőt, a jelentéktelenség vonzóbbá teszi az eszközöket, mert a gyártók kevésbé hajlamosak javításokat kiadni rájuk.

A hatóságok egyre erősebb kalapácsokkal játsszák a vakondütögetést, ami dicséretes. De amíg a milliónyi nem biztonságos csatlakoztatott eszköz problémáját nem kezelik, minden egyes felszámolás csak a bűnözői erőforrások ideiglenes átrendeződését jelenti. Foltz börtönbe kerül. A következő személy, aki kihasználja ugyanazokat a nem javított eszközöket? Valószínűleg már dolgozik is rajta.

Olvasd el az eredeti cikket a forrásban.