Les États-Unis ont démantelé des botnets record. Puis les choses ont empiré.

Les autorités américaines ont démantelé des botnets record, dont Aisuru. Mais les appareils libérés sont vite récupérés par d'autres, posant la question de l'efficacité de ces actions.

Trois millions d'appareils zombies et ce n'est pas fini

Le ministère de la Justice américain a confirmé le démantèlement d'un groupe de botnets, incluant Aisuru, Kimwolf, JackSkid et Mossad, qui avaient collectivement infecté plus de 3 millions d'appareils à travers le monde. Beaucoup de ces gadgets compromis se trouvaient sur des réseaux domestiques ordinaires, participant joyeusement à des cyberattaques record sans que leurs propriétaires n'en aient la moindre idée.

Cette dernière action clôture une série extraordinaire de coups de filet contre des botnets par les forces de l'ordre américaines et internationales. Mais comme nous l'avons vu à maintes reprises, le démantèlement d'un réseau criminel ne fait souvent que dégager le terrain pour le suivant.

Le problème Aisuru : une puissance DDoS ahurissante

Le botnet Aisuru et ses variantes associées étaient responsables d'attaques DDoS vraiment ahurissantes. Selon le rapport sur les menaces du quatrième trimestre 2025 de Cloudflare, Aisuru a établi des records successifs fin 2025, culminant avec une attaque stupéfiante de 31,4 térabits par seconde. C'est une bande passante brute suffisante pour faire plier la plupart des infrastructures Internet.

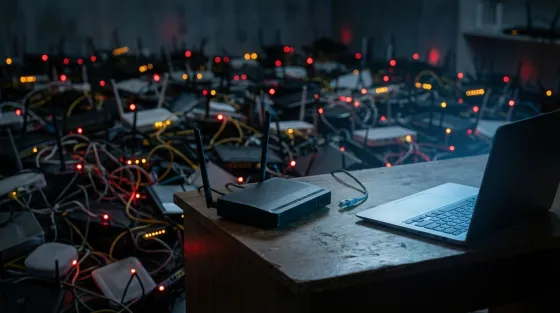

Avec plus de 3 millions d'appareils infectés à sa disposition, beaucoup d'entre eux étant des équipements grand public quotidiens comme des routeurs, des caméras et des gadgets de maison intelligente, Aisuru avait assemblé l'un des arsenaux DDoS les plus puissants jamais documentés. Votre routeur haut débit aurait pu aider à paralyser des services en ligne majeurs, et vous n'en auriez jamais rien su.

RapperBot : 370 000 attaques et un suspect très facile à Googliser

Pour comprendre la situation d'Aisuru, revenons à août 2025 et au démantèlement de RapperBot. Ce service DDoS à louer, basé sur du code dérivé du célèbre botnet Mirai, a infecté entre 65 000 et 95 000 appareils IoT et lancé plus de 370 000 attaques contre 18 000 victimes dans 80 pays.

Sa plus grande attaque enregistrée a dépassé les 6 térabits par seconde, avec des assauts typiques atteignant 2 à 3 Tbps. Parmi ses cibles : le réseau d'information du ministère de la Défense américain, frappé au moins trois fois. RapperBot est également fortement lié à la panne très médiatisée de X (anciennement Twitter) le 10 mars 2025, celle qu'Elon Musk a publiquement qualifiée de « cyberattaque massive ». Il aurait même tenté une attaque contre DeepSeek pendant le Festival du Printemps chinois. Chaos pour tous.

L'opérateur s'est avéré être Ethan Foltz, un jeune de 22 ans de l'Oregon, inculpé le 19 août 2025 dans le cadre de l'Opération PowerOFF. Foltz travaillait avec un complice connu uniquement sous le nom de « SlayKings », vendant des attaques pour 500 à 10 000 $ pièce. Il risque jusqu'à 10 ans de prison.

La sécurité opérationnelle affichée était, pour être charitable, décevante. Les enquêteurs ont identifié Foltz en partie grâce à ses relevés PayPal et à plus de 100 recherches Google pour « RapperBot » depuis ses propres comptes. Cent recherches. Depuis ses propres comptes. Cybercriminels en herbe, prenez note.

Voici le point crucial. Lorsque RapperBot a été démantelé, ces dizaines de milliers d'appareils compromis ne sont pas devenus magiquement sécurisés. Ils sont restés là, toujours vulnérables, exécutant toujours un micrologiciel obsolète. Aisuru les a aspirés comme un chasseur de bonnes affaires lors des soldes de janvier et est devenu bien plus puissant. Les opérateurs d'Aisuru auraient raillé Foltz après son arrestation, ce qui en dit long sur la dynamique concurrentielle en jeu.

SocksEscort : seize ans de service proxy criminel

Une opération conjointe distincte entre les États-Unis et Europol a démantelé SocksEscort en février 2026. Moins spectaculaire que les gros titres DDoS, mais remarquable par sa longévité impressionnante : ce réseau proxy criminel fonctionnait depuis environ 16 ans.

SocksEscort infectait les routeurs et les transformait en nœuds proxy, permettant aux criminels d'acheminer le trafic via les connexions domestiques de personnes innocentes. Au moment du démantèlement, environ 8 000 routeurs étaient infectés, dont 2 500 rien qu'aux États-Unis. Au cours de son existence, le réseau a offert un accès à 369 000 adresses IP dans 163 pays.

Les autorités américaines ont saisi 3,5 millions de dollars en cryptomonnaie. Europol a mis la main sur 34 domaines et 23 serveurs dans 7 pays. Seize ans d'entreprise criminelle, plutôt bien emballée au final.

Le tableau d'ensemble : un jeu de la taupe très coûteux

Ces démantèlements représentent des efforts réels et coordonnés. De grandes entreprises technologiques, notamment Akamai, AWS, Cloudflare, Google et PayPal, ont aidé les enquêtes. Mais les chiffres racontent une histoire inconfortable. Les attaques DDoS ont bondi de 121 % en 2025, totalisant 47,1 millions d'attaques dans le monde. RapperBot a culminé à 6 Tbps ; quelques mois après son démantèlement, Aisuru atteignait 31,4 Tbps.

Le problème fondamental reste non résolu. Des millions d'appareils IoT non sécurisés se trouvent sur des réseaux du monde entier avec la capacité de défense d'un sac en papier mouillé. Quand un botnet tombe, les appareils vulnérables sont simplement absorbés par le prochain opérateur.

Ce que les utilisateurs britanniques devraient réellement faire

Pour nous, au Royaume-Uni, ce n'est pas une préoccupation américaine lointaine. Ces botnets opéraient dans plus de 80 pays, et des réseaux proxy comme SocksEscort s'étendaient sur 163 nations. La flambée de 121 % des attaques DDoS affecte tout aussi fortement les entreprises et infrastructures britanniques.

Le conseil pratique est à la fois ennuyeux et essentiel : mettez à jour régulièrement le micrologiciel de votre routeur, changez les mots de passe par défaut sur chaque appareil connecté et arrêtez de prétendre que votre équipement de maison intelligente est trop obscur pour être ciblé. Ce n'est pas le cas. Au contraire, l'obscurité rend les appareils plus attrayants car les fabricants sont moins susceptibles de les patcher.

Les autorités jouent au jeu de la taupe avec des maillets de plus en plus puissants, et c'est louable. Mais tant que le problème sous-jacent des millions d'appareils connectés non sécurisés ne sera pas résolu, chaque démantèlement risque d'être un simple remaniement temporaire des ressources criminelles. Foltz risque la prison. La prochaine personne à exploiter ces mêmes appareils non patchés ? Probablement déjà au travail.

Lisez l'article original sur la source.