EE. UU. desmanteló botnets de récord. Luego las cosas empeoraron.

Tras el desmantelamiento de botnets como Aisuru y RapperBot, los ciberataques continúan creciendo. Analizamos por qué estas redadas no frenan la amenaza.

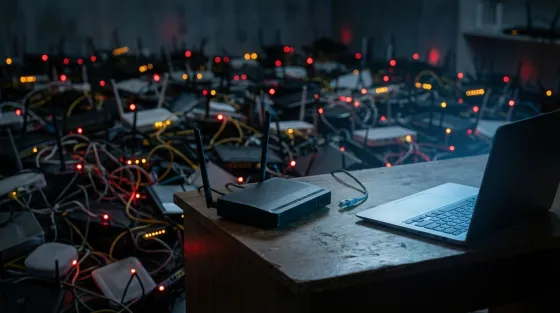

Tres millones de dispositivos zombi y sumando

El Departamento de Justicia de EE. UU. ha confirmado el desmantelamiento de un grupo de botnets, incluidas Aisuru, Kimwolf, JackSkid y Mossad, que habían infectado colectivamente a más de 3 millones de dispositivos en todo el mundo. Muchos de esos aparatos comprometidos se encontraban en redes domésticas normales, participando alegremente en ciberataques récord sin que sus propietarios tuvieran la más mínima idea.

Esta última acción culmina una extraordinaria serie de redadas contra botnets por parte de las fuerzas del orden estadounidenses e internacionales. Pero, como hemos visto repetidamente, desmantelar una red criminal a menudo solo despeja el camino para la siguiente.

El problema de Aisuru: potencia DDoS que rompe récords

La botnet Aisuru y sus variantes asociadas fueron responsables de algunos ataques DDoS realmente impresionantes. Según el informe de amenazas del cuarto trimestre de 2025 de Cloudflare, Aisuru estableció récords sucesivos a finales de 2025, culminando en un asombroso ataque de 31,4 terabits por segundo. Es suficiente ancho de banda bruto para hacer que la mayor parte de la infraestructura de internet se tambalee.

Con más de 3 millones de dispositivos infectados a su disposición, muchos de ellos equipos de consumo cotidianos como routers, cámaras y dispositivos para el hogar inteligente, Aisuru había reunido uno de los arsenales DDoS más poderosos jamás documentados. Su router de banda ancha podría haber estado ayudando a tumbar servicios en línea importantes, y usted nunca lo habría sabido.

RapperBot: 370 000 ataques y un sospechoso muy fácil de encontrar en Google

Para entender la situación de Aisuru, retrocedamos a agosto de 2025 y al desmantelamiento de RapperBot. Este servicio de DDoS de alquiler, construido sobre código derivado de la notoria botnet Mirai, infectó entre 65 000 y 95 000 dispositivos IoT y lanzó más de 370 000 ataques contra 18 000 víctimas en 80 países.

Su mayor ataque registrado superó los 6 terabits por segundo, con asaltos típicos de entre 2 y 3 Tbps. Entre sus objetivos: la Red de Información del Departamento de Defensa de EE. UU., atacada al menos tres veces. RapperBot también está fuertemente vinculado a la caída de alto perfil de X (anteriormente Twitter) el 10 de marzo de 2025, la que Elon Musk calificó públicamente como un "ciberataque masivo". Incluso se dice que intentó atacar a DeepSeek durante el Festival de Primavera de China. Caos para todos.

El operador resultó ser Ethan Foltz, un joven de 22 años de Oregón, acusado el 19 de agosto de 2025 como parte de la Operación PowerOFF. Foltz trabajó con un cómplice conocido solo como "SlayKings", vendiendo ataques por entre 500 y 10 000 dólares cada uno. Se enfrenta a hasta 10 años de prisión.

La seguridad operativa que mostró fue, siendo generosos, decepcionante. Los investigadores identificaron a Foltz en parte a través de sus registros de PayPal y más de 100 búsquedas en Google de "RapperBot" desde sus propias cuentas. Cien búsquedas. Desde sus propias cuentas. Aspirantes a ciberdelincuentes, tomen nota.

Aquí está la parte crítica. Cuando RapperBot fue desmantelado, esas decenas de miles de dispositivos comprometidos no se volvieron seguros por arte de magia. Se quedaron ahí, aún vulnerables, aún ejecutando firmware obsoleto. Aisuru los absorbió como un cazador de gangas en las rebajas de enero y se volvió mucho más poderosa. Según se informa, los operadores de Aisuru se burlaron de Foltz tras su arresto, lo que dice todo sobre la dinámica competitiva en juego.

SocksEscort: dieciséis años de servicio de proxy criminal

Una operación conjunta separada entre EE. UU. y Europol desmanteló SocksEscort en febrero de 2026. Menos dramático que los acaparadores de titulares de DDoS, pero notable por su pura longevidad: esta red de proxy criminal había estado funcionando durante aproximadamente 16 años.

SocksEscort infectó routers y los convirtió en nodos proxy, permitiendo a los delincuentes dirigir el tráfico a través de las conexiones domésticas de personas inocentes. En el momento del desmantelamiento, aproximadamente 8000 routers estaban infectados, con 2500 solo en EE. UU. A lo largo de su existencia, la red ofreció acceso a 369 000 direcciones IP en 163 países.

Las autoridades estadounidenses incautaron 3,5 millones de dólares en criptomonedas. Europol se incautó de 34 dominios y 23 servidores en 7 países. Dieciséis años de empresa criminal, empaquetados de forma bastante ordenada al final.

El panorama general: un juego del topo muy caro

Estos desmantelamientos representan esfuerzos genuinos y coordinados. Grandes empresas tecnológicas, incluidas Akamai, AWS, Cloudflare, Google y PayPal, ayudaron en las investigaciones. Pero los números cuentan una historia incómoda. Los ataques DDoS aumentaron un 121% en 2025, sumando un total de 47,1 millones de ataques a nivel mundial. RapperBot alcanzó un pico de 6 Tbps; pocos meses después de su desmantelamiento, Aisuru estaba alcanzando los 31,4 Tbps.

El problema fundamental sigue sin resolverse. Millones de dispositivos IoT inseguros se encuentran en redes de todo el mundo con toda la capacidad defensiva de una bolsa de papel mojada. Cuando una botnet cae, los dispositivos vulnerables simplemente son absorbidos por el siguiente operador.

Lo que los usuarios del Reino Unido realmente deberían hacer

Para aquellos de nosotros en el Reino Unido, esta no es una preocupación estadounidense lejana. Estas botnets operaron en más de 80 países, y las redes proxy como SocksEscort abarcaron 163 naciones. El aumento del 121% en los ataques DDoS afecta a las empresas y la infraestructura británicas con la misma intensidad.

El consejo práctico es aburrido y esencial: actualice el firmware de su router regularmente, cambie las contraseñas predeterminadas en cada dispositivo conectado y deje de fingir que su kit de hogar inteligente es demasiado oscuro para ser el objetivo. No lo es. En todo caso, la oscuridad hace que los dispositivos sean más atractivos porque es menos probable que los fabricantes los parcheen.

Las autoridades están jugando al juego del topo con mazos cada vez más potentes, y eso es loable. Pero hasta que se aborde el problema subyacente de millones de dispositivos conectados inseguros, cada desmantelamiento corre el riesgo de ser una reorganización temporal de recursos criminales. Foltz se enfrenta a la cárcel. ¿La próxima persona en explotar esos mismos dispositivos sin parches? Probablemente ya esté trabajando.

Lea el artículo original en source.