Die USA haben rekordverdächtige Botnetze zerschlagen. Dann wurde alles noch schlimmer.

Die USA haben riesige Botnetze wie Aisuru abgeschaltet, doch die Bedrohung durch unsichere IoT-Geräte bleibt bestehen. Erfahren Sie, warum das Problem wächst.

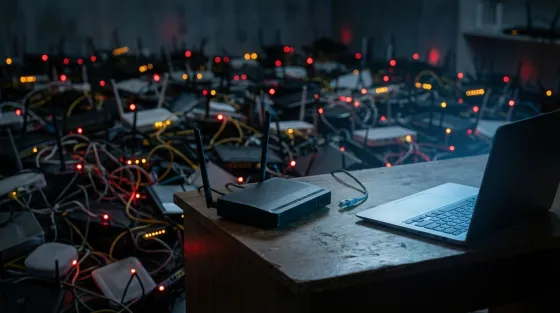

Drei Millionen Zombie-Geräte und kein Ende in Sicht

Das US-Justizministerium hat die Zerschlagung eines Clusters von Botnetzen bestätigt, darunter Aisuru, Kimwolf, JackSkid und Mossad, die zusammen weltweit mehr als 3 Millionen Geräte infiziert hatten. Viele dieser kompromittierten Geräte befanden sich in ganz normalen Heimnetzwerken und beteiligten sich fröhlich an rekordverdächtigen Cyberangriffen, ohne dass deren Besitzer auch nur den geringsten Schimmer davon hatten.

Diese jüngste Aktion krönt eine bemerkenswerte Serie von Botnetz-Abschaltungen durch US-amerikanische und internationale Strafverfolgungsbehörden. Doch wie wir immer wieder sehen, macht die Zerschlagung eines kriminellen Netzwerks oft nur den Weg für das nächste frei.

Das Aisuru-Problem: DDoS-Power der Superlative

Das Botnetz Aisuru und seine zugehörigen Varianten waren für einige wirklich atemberaubende DDoS-Angriffe verantwortlich. Laut dem Bedrohungsbericht von Cloudflare für das vierte Quartal 2025 stellte Aisuru Ende 2025 nacheinander neue Rekorde auf, die in einem gewaltigen Angriff von 31,4 Terabit pro Sekunde gipfelten. Das ist genug rohe Bandbreite, um die meisten Internet-Infrastrukturen in die Knie zu zwingen.

Mit über 3 Millionen infizierten Geräten – viele davon alltägliche Konsumgüter wie Router, Kameras und Smart-Home-Gadgets – hatte Aisuru eines der leistungsfähigsten DDoS-Arsenale zusammengestellt, das jemals dokumentiert wurde. Ihr Breitband-Router könnte dabei geholfen haben, große Online-Dienste lahmzulegen, und Sie hätten es nie erfahren.

RapperBot: 370.000 Angriffe und ein sehr leicht zu findender Verdächtiger

Um die Aisuru-Situation zu verstehen, blicken wir zurück auf den August 2025 und die Zerschlagung von RapperBot. Dieser DDoS-Dienst, der auf Code des berüchtigten Mirai-Botnetzes basierte, infizierte zwischen 65.000 und 95.000 IoT-Geräte und startete über 370.000 Angriffe gegen 18.000 Opfer in 80 Ländern.

Der größte aufgezeichnete Angriff überstieg 6 Terabit pro Sekunde, bei typischen Angriffen lag die Rate bei 2 bis 3 Tbps. Zu den Zielen gehörte das Informationsnetzwerk des US-Verteidigungsministeriums, das mindestens dreimal getroffen wurde. RapperBot wird zudem stark mit dem hochkarätigen Ausfall von X (ehemals Twitter) am 10. März 2025 in Verbindung gebracht, den Elon Musk öffentlich als "massiven Cyberangriff" bezeichnete. Berichten zufolge versuchten sie es sogar bei DeepSeek während des chinesischen Frühlingsfestes. Chaos für alle.

Der Betreiber entpuppte sich als Ethan Foltz, ein 22-Jähriger aus Oregon, der am 19. August 2025 im Rahmen der Operation PowerOFF angeklagt wurde. Foltz arbeitete mit einem Komplizen namens "SlayKings" zusammen und verkaufte Angriffe für 500 bis 10.000 Dollar pro Stück. Ihm drohen bis zu 10 Jahre Haft.

Die operative Sicherheit war, um es höflich auszudrücken, unterwältigend. Die Ermittler identifizierten Foltz teilweise anhand seiner PayPal-Unterlagen und über 100 Google-Suchanfragen nach "RapperBot" von seinen eigenen Konten aus. Einhundert Suchanfragen. Von seinen eigenen Konten. Angehende Cyberkriminelle, bitte notieren.

Hier ist der entscheidende Punkt. Als RapperBot zerschlagen wurde, wurden diese zehntausenden kompromittierten Geräte nicht auf magische Weise sicher. Sie blieben dort, weiterhin verwundbar, weiterhin mit veralteter Firmware. Aisuru saugte sie wie ein Schnäppchenjäger beim Winterschlussverkauf auf und wurde dadurch weitaus mächtiger. Die Betreiber von Aisuru sollen Foltz nach seiner Verhaftung verspottet haben, was alles über die wettbewerbsorientierte Dynamik in diesem Bereich aussagt.

SocksEscort: Sechzehn Jahre krimineller Proxy-Dienst

Eine separate gemeinsame Operation zwischen den USA und Europol zerschlug im Februar 2026 SocksEscort. Weniger dramatisch als die DDoS-Schlagzeilen, aber bemerkenswert wegen der schieren Langlebigkeit: Dieses kriminelle Proxy-Netzwerk war etwa 16 Jahre lang aktiv.

SocksEscort infizierte Router und verwandelte sie in Proxy-Knoten, wodurch Kriminelle Datenverkehr über die Anschlüsse unschuldiger Privatpersonen leiten konnten. Zum Zeitpunkt der Abschaltung waren etwa 8.000 Router infiziert, davon 2.500 allein in den USA. Über seine gesamte Laufzeit bot das Netzwerk Zugriff auf 369.000 IP-Adressen in 163 Ländern.

Die US-Behörden beschlagnahmten 3,5 Millionen Dollar in Kryptowährungen. Europol sicherte 34 Domains und 23 Server in 7 Ländern. Sechzehn Jahre kriminelles Unternehmertum, am Ende ziemlich ordentlich zusammengepackt.

Das große Ganze: Sehr teures Hauen-und-Stechen

Diese Abschaltungen sind echte, koordinierte Anstrengungen. Große Technologieunternehmen wie Akamai, AWS, Cloudflare, Google und PayPal unterstützten die Ermittlungen. Aber die Zahlen erzählen eine unangenehme Geschichte. DDoS-Angriffe stiegen 2025 um 121 % auf insgesamt 47,1 Millionen Angriffe weltweit. RapperBot erreichte einen Höchstwert von 6 Tbps; nur Monate nach seiner Zerschlagung erreichte Aisuru 31,4 Tbps.

Das grundlegende Problem bleibt ungelöst. Millionen unsicherer IoT-Geräte hängen weltweit in Netzwerken mit der Verteidigungsfähigkeit einer nassen Papiertüte. Wenn ein Botnetz fällt, werden die verwundbaren Geräte einfach vom nächsten Betreiber übernommen.

Was Nutzer in Europa jetzt tun sollten

Für uns in Europa ist dies kein fernes amerikanisches Problem. Diese Botnetze operierten in über 80 Ländern, und Proxy-Netzwerke wie SocksEscort umspannten 163 Nationen. Der Anstieg der DDoS-Angriffe um 121 % betrifft auch europäische Unternehmen und Infrastrukturen genauso stark.

Der praktische Rat ist langweilig, aber essenziell: Aktualisieren Sie regelmäßig die Firmware Ihres Routers, ändern Sie die Standardpasswörter auf jedem angeschlossenen Gerät und hören Sie auf so zu tun, als wäre Ihr Smart-Home-Kit zu unbedeutend, um ins Visier zu geraten. Das ist es nicht. Wenn überhaupt, macht Unbedeutsamkeit Geräte attraktiver, da Hersteller sie seltener patchen.

Die Behörden spielen ein Katz-und-Maus-Spiel mit immer mächtigeren Werkzeugen, und das ist lobenswert. Aber solange das zugrunde liegende Problem der Millionen unsicherer vernetzter Geräte nicht angegangen wird, riskiert jede Zerschlagung nur eine vorübergehende Umverteilung krimineller Ressourcen. Foltz landet im Gefängnis. Die nächste Person, die dieselben ungepatchten Geräte ausnutzt? Wahrscheinlich ist sie bereits bei der Arbeit.

Lesen Sie den Originalartikel unter Quelle.